Google Chrome lietotājiem operētājsistēmā Windows ieteicams atslēgt automātiskās lejupielādes tīmekļa pārlūkā, lai aizsargātu autentifikācijas datus pret jauniem draudiem, kas nesen atklāti.

Chrome pārlūks šobrīd ir vispopulārākais pārlūks galddatoru ierīcēs. Tas ir konfigurēts, lai automātiski lejupielādētu drošus failus lietotāju sistēmā bez noklusējuma.

Visi faili, ko lejupielādē Chrome lietotāji un kas iztur Google drošas pārlūkošanas pārbaudes, automātiski nokļūst noklusējuma lejupielādes direktorijā. Chrome lietotājiem, kuri lejupielādes vietā vēlas izvēlēties lejupielādes mapi, šī opcija ir jāmaina.

Jaunajā uzbrukumā, kas sīki aprakstīts vietnē Aizsardzības kods, tiek apvienota pārlūka Chrome automātiskā lejupielādes uzvedība ar Windows Explorer Shell komandu failu failiem, kuriem ir .scf faila paplašinājums.

Novecošanas formāts ir vienkārša teksta fails, kas ietver instrukcijas, parasti ikonas atrašanās vietu un ierobežotas komandas. Īpaši interesants formāts ir tas, ka tas var ielādēt resursus no attālināta servera.

Vēl problemātiskāks ir fakts, ka Windows apstrādās šos failus, tiklīdz atvērsit direktoriju, kurā tie tiek glabāti, un ka šie faili Windows Explorer tiek parādīti bez paplašināšanas neatkarīgi no iestatījumiem. Tas nozīmē, ka uzbrucēji var viegli paslēpt failu aiz slēpta faila nosaukuma, piemēram, image.jpg.

Uzbrucēji ikonai izmanto SMB servera atrašanās vietu. Tad notiek tas, ka serveris pieprasa autentifikāciju, un sistēma to nodrošinās. Kamēr tiek iesniegtas paroļu sajaukšanas iespējas, pētnieki atzīmē, ka šo paroļu uzlaušanai vairs nevajadzētu būt gadu desmitiem, ja vien tās nav sarežģītas.

Kas attiecas uz paroļu uzlaušanas iespējamību, tas pēdējos gados ir ievērojami uzlabojies, izmantojot uz GPU balstītu uzlaušanu. NetNTLMv2 hashcat etalons vienai Nvidia GTX 1080 kartei ir aptuveni 1600 MH / s. Tas ir 1, 6 miljardi hash sekundē. Lai iegūtu 8 zīmju paroli, 4 šādu karšu GPU platformas mazāk nekā dienas laikā var iziet cauri visai taustiņam ar augšējo / apakšējo burtu un ciparu burtu + visbiežāk izmantotajām speciālajām rakstzīmēm ( # $% &). Ar simtiem miljonu noplūdušu paroļu, kas radušās vairāku pārkāpumu dēļ pēdējos gados (LinkedIn, Myspace), vārdu sarakstu likumu balstīta uzlaušana var radīt pārsteidzošus rezultātus pret sarežģītām parolēm ar lielāku entropiju.

Situācija ir vēl sliktāka lietotājiem ar Windows 8 vai 10 mašīnām, kuri autentificējas ar Microsoft kontu, jo konts nodrošinās uzbrucējam piekļuvi tiešsaistes pakalpojumiem, piemēram, Outlook, OneDrive vai Office365, ja lietotājs to izmanto. Pastāv arī iespēja, ka parole tiek atkārtoti izmantota vietnēs, kas nav Microsoft.

Pretvīrusu risinājumi šobrīd neatzīmē šos failus.

Lūk, kā uzbrukums samazinās

- Lietotājs apmeklē vietni, kas vai nu nospiež disku, lejupielādējot to lietotāja sistēmā, vai liek lietotājam noklikšķināt uz speciāli sagatavota SCF faila, lai tas tiktu lejupielādēts.

- Lietotājs atver noklusējuma lejupielādes direktoriju.

- Windows pārbauda ikonas atrašanās vietu un nosūta autentifikācijas datus uz SMB serveri sajauktā formātā.

- Uzbrukumos paroles uzlaušanai var izmantot paroļu sarakstus vai brutālu spēku uzbrukumus.

Kā aizsargāt savu sistēmu pret šo uzbrukumu

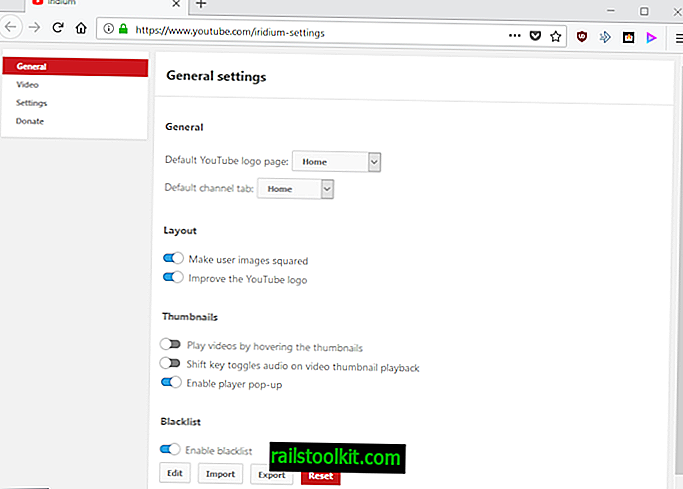

Viena no Chrome lietotājiem piedāvātajām iespējām ir atspējot automātiskās lejupielādes tīmekļa pārlūkā. Tas novērš lejupielāžu veikšanu un var arī novērst nejaušu failu lejupielādi.

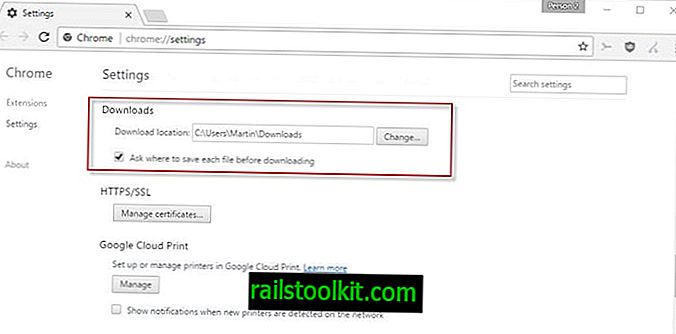

- Ielādējiet pārlūka adreses joslā hromu: // iestatījumi /.

- Ritiniet uz leju un noklikšķiniet uz saites "parādīt papildu iestatījumus".

- Ritiniet līdz sadaļai Lejupielādes.

- Pārbaudiet preferenci “Pirms lejupielādes jautājiet, kur saglabāt katru failu”.

Katru reizi, kad pārlūkā tiek sākta lejupielāde, pārlūks Chrome lūgs jums lejupielādēt atrašanās vietu.

Brīdinājumi

Kamēr jūs pievienojat aizsardzības līmeni pārlūka Chrome darbam ar lejupielādēm, manipulētie SCF faili mērķa sistēmās var nonākt dažādos veidos.

Viena no iespējām lietotājiem un administratoriem ir bloķēt ostas, kuras ugunsmūrī izmanto SMB trafiks. Korporācijai Microsoft ir izstrādāts ceļvedis, kuru jūs varat izmantot šim mērķim. Uzņēmums ierosina bloķēt komunikāciju no un uz internetu uz SMB portiem 137, 138, 139 un 445.

Šo portu bloķēšana var ietekmēt citus Windows pakalpojumus, piemēram, faksa pakalpojumu, drukas spolētāju, tīkla pieteikšanos vai failu un drukas koplietošanu.

Tagad jūs : kā jūs aizsargājat savas mašīnas pret SMB / SCF draudiem?